Информационная безопасность может показаться современной заботой, но пока существовала цивилизация, существовала необходимость предотвратить попадание конфиденциальной информации в чужие руки. Криптография всегда играла здесь решающую роль, поскольку те, кто владеет информацией, шифруют ее, чтобы контролировать, кто может ее прочитать, а те, кому нужна информация, находят новые способы взломать код.

Начало криптографии

Криптография восходит к древним временам. Еще за 2000 лет до нашей эры египтяне использовали сложные и загадочные системы иероглифов для украшения гробниц не столько для того, чтобы скрыть смысл, сколько для того, чтобы сделать своих умерших знатных людей более загадочными. Есть также свидетельства того, что месопотамцы зашифровывали клинописный текст, чтобы скрыть информацию, а евреи V века до н.э. простые шифры, заменяя первую букву алфавита последней, вторую — предпоследней, и так до конца линия. Спартанцы той же эпохи придумали бесхитростную систему, записывая послания на тонких листах папируса, обмотанных вокруг жезла или «скиталы». Лист будет развернут, зашифровав сообщение, и его можно будет расшифровать, только снова обернув его вокруг скиталы того же диаметра. Это позволяло спартанцам конфиденциально отправлять и получать секретные военные планы.

Со временем методы усложнялись. Во втором веке до нашей эры греческий ученый Полибий разложил алфавит в виде сетки пять на пять. квадраты, затем предписано использовать факелы или ручные сигналы для передачи зашифрованных сообщений, координировать координировать. У Юлия Цезаря был свой собственный шифр, в котором каждая буква в сообщении перемещалась на два места дальше по алфавиту.

Создание кодов — это одно, а их взлом — совсем другое. Великим пионером криптоанализа — изучения и взлома шифрования — был арабский эрудит аль-Кинди, который в 9 в. века нашей эры применяли научные методы, используя частоту, с которой буквы используются в языке, как средство разложения шифр. Его работа сообщила о работе Ибн ад-Дурайхима, который в 13 веке дал подробные описания новых системы, которые включали более сложные побуквенные замены — системы, которые было бы намного сложнее перерыв.

Криптография у власти

Италия в 15 веке была одним из величайших очагов интриг в истории, поскольку разные итальянские города-государства боролись за власть. Суды Рима, Флоренции и Милана широко использовали криптографию, в то время как в Венеции были собственные секретари, обученные шифрованию и расшифровке сообщений, передаваемых дожу и от него. По всей Европе методы стали более изощренными. Родившийся в Генуе флорентиец Леон Баттиста Альберти разработал систему полиалфавитной подстановки с использованием двух медных дисков, на каждом из которых был нанесен алфавит. В 1518 году немецкий монах Триметий представил сложную криптографическую таблицу Tabula Recta, которая была расширен итальянским криптологом Джованом Баттистой Беллазо, а затем французским дипломатом Бализом де Виженер. Эти таблицы определили криптографию на следующие 400 лет.

К 17 веку криптография приобрела национальное значение. В 1628 году Анри, принц Конде, осадил гугенотский город Реальмон на юге Франции. Закодированное сообщение из осажденного города было перехвачено и расшифровано местным математиком Антуаном Россиньолем, в результате чего выяснилось, что у гугенотов не хватает боеприпасов. Последующая капитуляция привлекла внимание кардинала Ришелье, который поставил Россиньоля на службу Людовику XIV. Там Россиньоль и этот сын разработали новый код, известный как Великий Шифр, и управляли агентством по взлому кодов, Кабинет Нуар. Через несколько десятилетий так называемая Черная палата стала обязательной для любого европейского суда.

Криптография на войне

Криптографии суждено было сыграть решающую роль в наполеоновских войнах 1803–1815 годов. Смущенный количеством сообщений, перехваченных британскими войсками, Наполеон попросил французскую армию создать новый, невзламываемый код, известный как Кодекс армии Португалии. Активно использовавшийся к весне 1811 г., код был взломан в ноябре английским офицером майором Джордж Сковелл — всего за два дня, вооруженный только руководством по криптографии и горсткой захваченных Сообщения. Французы ответили в начале 1812 года новым кодом, Великим Парижским шифром, с более чем 1400 цифрами, которые могли заменить слова или части слов в миллионах перестановок. Работа Сковелла дала Веллингтону тактическое преимущество. Теперь майору было поручено взломать новый код.

За год он так и сделал. Шифр мог показаться нерушимым, но французские офицеры, использовавшие его, успокоились, зашифровав только части сообщения и оставив другие части открытым текстом. Это дало Сковеллу достаточно, чтобы понять, что представляют собой некоторые из зашифрованных слов, и чем больше сообщений собирал Сковелл, тем большую часть шифра он взломал. К июлю было взломано достаточно шифра, чтобы британцы расшифровали сообщение от французского командующего в Испании относительно подкреплений, что позволило Веллингтону упредить их прибытие и одержать победу в Саламанка. После этого Веллингтон мог спланировать иберийскую кампанию, имея почти полную информацию о планах французов, что позволило ему вести армии Наполеона через северную Испанию к поражению.

Криптография в эпоху машин

Развитие телеграфа в 1830-х годах произвело революцию в области связи как в коммерческой, так и в военной сфере. С изобретением радио в 1894 году беспроводная связь в реальном времени стала реальностью. Тем не менее, в то время как телеграф и радиосвязь стали ключевыми для дипломатии, шпионажа и ведения войны, шифрование и дешифрование по-прежнему выполнялись вручную или с использованием простых роторных устройств, таких как Джефферсон 1785 года. Колесо. Система, использующая 26 колес, навинченных на железный шпиндель, которые можно было ежедневно собирать в любом порядке, оставалась основой шифрования США на протяжении большей части 150 лет.

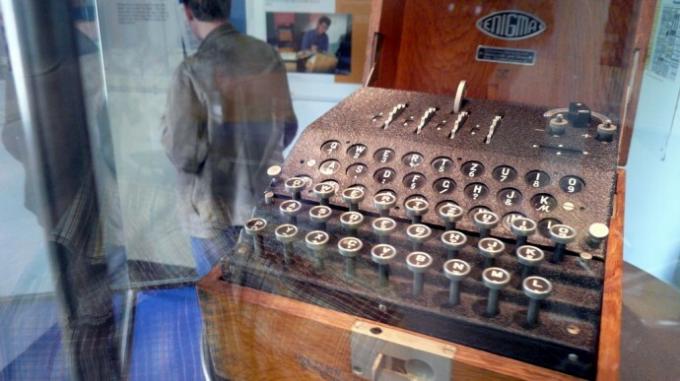

Однако с окончанием Первой мировой войны криптография вступила в век машин. В 1915 году два голландских морских офицера создали механизированную систему на основе ротора, а к 1919 году аналогичные системы был продемонстрирован в США Хьюгом Хеберном, в Голландии Хьюго Кохом и в Германии Артуром Щербиус. Машина Шербиуса, продемонстрированная в Берне в 1923 г., была принята на вооружение германского флота в 1926 г. и немецкой армии в 1928 г. Шербиус назвал его «Энигма».

Криптография имела решающее значение во время Первой мировой войны, когда работа отдела взлома кодов Британского адмиралтейства, Комната 40, привела к непосредственно к сражениям при Ютландии и Доггер-Банке и, через расшифровку телеграммы германского дипломата, проникновению США в войну. Однако во время Второй мировой войны она стала абсолютно критической. Изолированная от оккупированной нацистами Европы, Великобритания зависела от атлантических конвоев, подвергаясь постоянной угрозе со стороны немецких подводных лодок. Подводные лодки работали индивидуально, но, обнаружив конвой, вступили в контакт с другими подводными лодками, используя радио для организации хорошо скоординированных атак. Эти сообщения были зашифрованы машинами Enigma немецкого флота, поэтому взлом Enigma стал вопросом выживания.

Система «Энигма» немецкой армии была фактически взломана в 1938 году Марио Реевским в Польше. Поляки передали свой опыт и новаторские декодирующие машины Bomba незадолго до того, как немецкие вторжение. Однако там, где армейские машины Enigma использовали три ротора из пяти для шифрования и расшифровки сообщений в течение дня, военно-морские использовали три из восьми. Более того, у ВМФ были более сложные процедуры для настройки ключей сообщений с подробным описанием начального положения ротора в начале шифрования.

В Блечли-парке в Англии Алан Тьюринг и Гордон Вейхман проделали значительную работу над польской бомбой и создали новую версию: машину для взлома кода, которая мог вычислить набор роторов, используемых в течение дня, и их положение из шпаргалки - фрагмент открытого текста, который, как полагают, соответствует перехваченному зашифрованный текст. Тем временем Тьюринг, Макс Ньюман и Томми Флауэрс создали «Колосс» — первый в мире программируемый электронный цифровой компьютер — и таким образом взломали сложные шифры, используемые немецким верховным командованием. Вместе Бомба Тьюринга и Колосс помогли переломить ход войны, сократив ее на много месяцев и спася многие тысячи жизней.

Криптография встречается с веком компьютеров

Появление компьютеров и использование компьютеров для хранения конфиденциальной информации создали новые проблемы для криптографии. Вычисления позволили организациям более эффективно хранить, защищать и анализировать данные, а также открыли новые подходы к взлому кода. В 1949 году в статье Клода Шеннона «Коммуникационная теория секретных систем» была создана базовая теория математической криптографии в компьютерную эпоху. В 1976 году Уитфилд Диффи и Марти Хеллман представили концепции шифрования с асимметричным ключом и открытого ключа. Эта идея была революционной: система, которая использовала не один ключ для шифрования и расшифровки, а две пары математически связанных ключей, каждый из которых мог расшифровывать сообщения, зашифрованные другим. Их работа легла в основу криптосистемы RSA, которая и по сей день лежит в основе большинства криптографических систем.

Правительства требовали новых уровней безопасности. В 1979 году IBM при участии АНБ разработала Стандарт шифрования данных (DES) — передовой 56-битный стандарт шифрования, настолько продвинутый, что даже суперкомпьютеры не могли его взломать. Он оставался государственным стандартом США почти 20 лет, пока в 1997 году его не заменил современный расширенный стандарт шифрования (AES). В самой слабой 128-битной версии AES потребовалось бы для взлома компьютеров времен два в степени 55 лет.

Сегодня мы принимаем эти вещи как должное. Предприятия, приобретающие новые ноутбуки и настольные ПК HP, могут защитить свои данные с помощью встроенного в Windows 10 Professional Bitlocker. шифрование, которое использует AES в сочетании с ключом, встроенным в чип доверенного платформенного модуля системы, для блокировки данных на жесткий диск. Это безопасность, о которой правительства пятьдесят лет назад не могли и мечтать. Между тем, процессоры сетевой безопасности HP Atalia дают некоторым из крупнейших корпораций мира уверенность в том, что их данные находятся в безопасности, что необходимо при работе с конфиденциальной финансовой информацией. В то время как постоянный рост вычислительной мощности делает сегодняшние угрозы безопасности еще более серьезными, наши технологии шифрования остаются сильными. Мы далеко ушли от иероглифов и спартанского скитала, но по-прежнему храним информацию в безопасности.

Основное изображение Адам Фостер. Изображение машины Enigma от Кори Доктороу. Все изображения использованы по лицензии Creative Commons — спасибо, фотографы!